Rozległość terenu, występowanie stref zagrożenia wybuchem i oczywiście wszechobecne zapylenie w kopalni odkrywkowej utrudnia zabezpieczenie obiektu, ochronę ludzi i ewakuację.

Rozległość terenu, występowanie stref zagrożenia wybuchem i oczywiście wszechobecne zapylenie w kopalni odkrywkowej utrudnia zabezpieczenie obiektu, ochronę ludzi i ewakuację.

Wymagania, jakim muszą odpowiadać kopalnie odkrywkowe będące obiektami infrastruktury krytycznej, są szczególne ze względu na potencjalne zagrożenia, które mogą mieć następstwa niekorzystne także dla mieszkańców i całej gospodarki danego regionu. Bosch Security Systems oferuje odpowiednie rozwiązania dla sektora przemysłowego – najwyższej klasy urządzenia i systemy, które można zintegrować, wsparcie techniczne i serwis.

Telewizja dozorowa – dozór nad terenem oraz ułatwienie pracy

Systemy dozoru wizyjnego są najbardziej efektywnym elementem ochrony zakładu przemysłowego. W ostatnich dziesięciu latach zaszły ogromne zmiany technologiczne w dziedzinie telewizji dozorowej. Systemy bazujące na sieciach TCP/IP, kamery megapikselowe i termowizyjne są coraz tańsze i coraz częściej stosowane.

Fot. 1. Maszyny stosowane w górnictwie odkrywkowym mają duże rozmiary. Koparka wielonaczyniowa jest jedną z największych wybudowanych dotychczas maszyn służących do robót ziemnych. Manewrowanie takim kolosem jest ekstremalnie trudne. Bosch Security Systems oferuje kamery, które pomagają operatorom w manewrowaniu maszynami. Kamery te są instalowane w miejscach niewidocznych z kabiny operatora, ten zaś ma możliwość podglądu obrazu i sterowania kamerami. Od wielu lat wśród kamer obrotowych wyróżnia się seria kamer Bosch MIC – mają one zwarte obudowy i odznaczają się ekstremalnie dużą odpornością na wstrząsy

Firma Bosch jest przodującym producentem systemów telewizji dozorowej. Oferuje między innymi urządzenia przeznaczone do pracy w trudnych warunkach przemysłowych, w tym kamery obrotowe z serii MIC. Urządzenia tej serii to kamery szybkoobrotowe z silnikami bezszczotkowymi, przystosowane do pracy w trudnych warunkach środowiskowych. MIC-550 to kamera w obudowie o stopniu szczelności IP68, wyposażona w moduły optyczne PAL z obiektywami zmiennoogniskowymi o krotności 28× lub 36×. Kamera ma wbudowane oświetlacze o zasięgu do 60 m, pracujące w podczerwieni. Model MIC-612 jest obrotową kamerą termowizyjną, w którą dodatkowo wbudowany jest moduł PAL z obiektywem zmiennoogniskowym o krotności 36×, przeznaczony do pracy w świetle widzialnym, w ciągu dnia. W strefach zagrożonych wybuchem stosuje się urządzenia MIC-440 z certyfikatem ATEX. Kamery MIC-400 mają obudowy ze stali nierdzewnej i doskonale sprawdzają się w środowiskach żrących i zapylonych. Modele Bosch MIC od wielu lat wyznaczają standard w dziedzinie wyspecjalizowanych kamer obrotowych przeznaczonych do instalacji w miejscach odznaczających się ekstremalnie trudnymi warunkami środowiskowymi. Asortyment kamer stałopozycyjnych marki Bosch jest równie szeroki. Modele EX65 mają obudowy z certyfikatem ATEX, w których znajdują się kamery z serii Dinion 2X odznaczające się dużą dynamiką oraz zaawansowanymi metodami przetwarzania obrazu. W środowiskach, w których występują skrajne temperatury oraz ekstremalne warunki atmosferyczne, stosowane są kamery EX14 w obudowach z tworzywa ABS.

Nie mniej istotnymi elementami systemów dozoru wizyjnego są systemy rejestracji obrazów. Firma Bosch jest twórcą przodujących technologii rejestracji obrazów dla dużych systemów monitorowania. Video Recording Manager z opcją bezpośredniego zapisu nagrań na jednostkach iSCSI jest najbardziej zaawansowanym rozwiązaniem przeznaczonym do rejestracji obrazów w systemach TCP/IP – gwarantującym wysoką niezawodność oraz możliwość wykorzystania lokalnego zapisu w kamerach w pełnym zakresie funkcjonalnym. Oprogramowanie zarządzające Bosch Video Management System (BVMS) jest jednym z najbardziej popularnych programów zarządzających systemami wizyjnymi klasy Enterprise.

Systemy sygnalizacji pożarowej – najważniejsza jest szybka detekcja zagrożeń

Każdy pożar – zarówno ten powstały z przyczyn technologicznych, jak i ten, który został wywołany czynnikiem zewnętrznym – stanowi największe zagrożenie dla zdrowia i życia ludzi przebywających na terenie kopalni odkrywkowej. Nie ulega żadnej wątpliwości, że szybka detekcja, weryfikacja i zlokalizowanie ognia na terenie zakładu jest zadaniem priorytetowym. System sygnalizacji pożarowej musi obejmować najważniejsze obiekty w zakładzie, zarówno te stricte przemysłowe, jak i zaplecze. Poszczególne obiekty muszą być objęte działaniem jednego systemu gwarantującego szybkie powiadomienie służb ratunkowych i podjęcie akcji gaśniczej.

Bosch Security Systems oferuje rozmaite czujki pożarowe przystosowane do pracy w każdych warunkach (także w strefach Ex), przeznaczone do wykrywania pożarów wszystkich możliwych rodzajów. Oferuje także system wykrywania dymu z czujkami zasysającymi, liniowe czujki dymu czy też przewody sensoryczne. Od strony zarządzania kluczowe funkcje związane z zarządzaniem realizuje centrala modułowa serii FPA-5000. Możliwe jest sieciowe łączenie wielu takich central w jeden system. Elastyczne moduły funkcyjne ułatwiają wymianę danych i sterowanie elementami wykonawczymi, takimi jak klapy dymowe czy systemy tryskaczy.

Kontrola dostępu – trzymaj intruzów z daleka

Potencjalne ataki terrorystyczne, akty sabotażu czy wtargnięcia intruzów spędzają sen z powiek osobom odpowiedzialnym za bezpieczeństwo w zakładach infrastruktury krytycznej – tym bardziej że jednocześnie trzeba zapewnić dostęp osobom uprawnionym i odpowiednim służbom. Systemy kontroli dostępu służą do zarządzania dostępem do poszczególnych stref czy pomieszczeń. Typowe systemy kontroli dostępu mają jednak ograniczoną funkcjonalność, co wynika z metod transmisji danych między elementami systemu. Zmniejsza to możliwości aplikacyjne w tak dużych obiektach jak kopalnie odkrywkowe. Takich ograniczeń nie ma system kontroli dostępu firmy Bosch. Komunikacja w systemie odbywa się za pośrednictwem sieci TCP/IP, a więc standardowa infrastruktura sieciowa umożliwia stworzenie systemu zabezpieczającego przejścia i drzwi na terenie bardzo rozległego zakładu. Kontrolery KD marki Bosch współpracują z rozmaitymi czytnikami kart i czytnikami biometrycznymi. Platforma TCP/IP ułatwia integrację systemu kontroli dostępu z innymi systemami. Możliwe jest zintegrowanie go z wizyjnym systemem dozorowym umożliwiającym ustalanie przyczyn zdarzeń, a także jego pełne współdziałanie z systemem zarządzania bezpieczeństwem obiektu (Security Management System).

Fot. 2. Wpływ czasu spędzonego przed monitorem na efektywność pracy operatora systemu monitorującego był opisywany już wielokrotnie w różnych opracowaniach. Operator jest kluczowym elementem systemu bezpieczeństwa, ale technologia musi maksymalnie ułatwiać mu pracę. Taką pomocą jest na przykład zaawansowana analiza obrazu Bosch IVA, dzięki której operator zwraca uwagę tylko na istotne zdarzenia. Podstawowe funkcje wykorzystywane w systemach ochrony obiektów przemysłowych to wykrywanie przerzucania przedmiotów przez ogrodzenie, wykrywanie naruszenia strefy ogrodzenia, wykrywanie gromadzenia się osób w nieodpowiednich miejscach czy też monitorowanie ruchu pojazdów na terenie zakładu. System Bosch IVA umożliwia analizę materiału archiwalnego z zastosowaniem algorytmów inteligentnej analizy obrazów. Przykładowo – można sprawdzić, czy na zarejestrowanych obrazach są osoby w ubraniach mających określony kolor

Integracja systemów – sposób na sprawne zarządzanie bezpieczeństwem

Liczba zachodzących zdarzeń i operacji dokonywanych w kilku systemach bezpieczeństwa w dużym i złożonym obiekcie z założenia jest ogromna. Niezależna analiza i obróbka danych jest czasochłonna i kosztowna. Integracja znacznie zwiększa efektywność systemów bezpieczeństwa w zakładach infrastruktury krytycznej. Umożliwia ona korelację zdarzeń zachodzących w różnych systemach, dzięki czemu operator uzyskuje możliwie najpełniejszy obraz sytuacji. Jednocześnie reakcje na zdarzenia mogą być szybsze i bardziej skoordynowane.

Firma Bosch ma w swojej ofercie wszechstronne narzędzie do integracji systemów bezpieczeństwa w postaci oprogramowania Building Integration System (BIS). BIS zawiera składniki automatyzacji i integracji zapewniające pełną kontrolę nad wszystkimi systemami bezpieczeństwa i pozwalające na spójną wizualizację i zarządzanie wszystkimi systemami zainstalowanymi w obiekcie. Podstawowym nośnikiem danych jest sieć TCP/IP, więc integracja jest łatwa i nie pociąga za sobą dodatkowych kosztów związanych z transmisją danych. BIS może służyć nie tylko do integracji systemów bezpieczeństwa z oferty Bosch. Dzięki standardom OPC można zarządzać dowolnymi systemami innych producentów – nie tylko systemami bezpieczeństwa.

Na koniec warto wspomnieć, że klientom z branży infrastruktury krytycznej firma Bosch proponuje nie tylko rozwiązania z dziedziny zabezpieczeń. W ofercie firmy Bosch znajdują się także systemy napędu i sterowania Rexroth, systemy grzewcze i urządzenia solarne grupy Bosch Termotechnika, a także profesjonalne narzędzia Power Tools.

Firma Bosch, istniejąca od 125 lat, chce być aktywnym i długofalowym partnerem dla firm zarządzających kopalniami odkrywkowymi. Rozwijając produkty ze wszystkich branż, a także dzieląc się zdobytymi doświadczeniami i wiedzą, chcemy wspierać gałąź przemysłu wydobywczego w podwyższaniu poziomu ochrony i zwiększaniu efektywności procesów produkcyjnych.

Michał Borzucki

Bosch Security Systems

Zabezpieczenia 6/2013

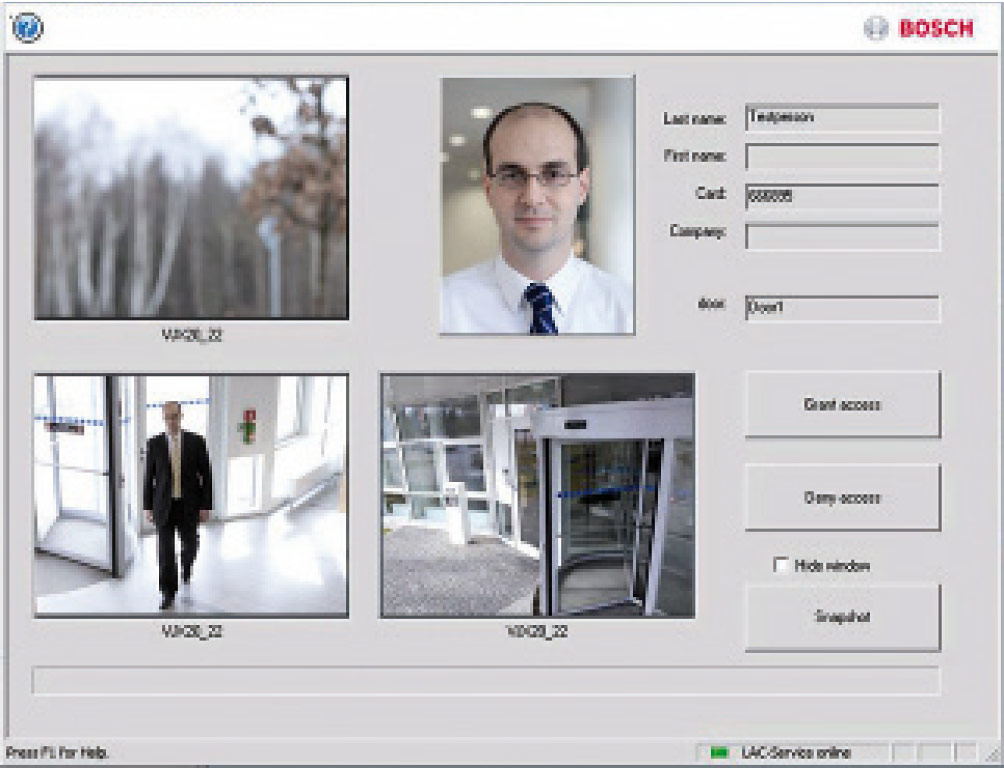

Fot. 3. Wizyjna weryfikacja przyczyn zdarzeń zachodzących w systemie kontroli dostępu ma zastosowanie w ochronie najważniejszych stref i pomieszczeń w zakładzie. Scenariusz weryfikacji jest elastyczny i może być konfigurowany indywidualnie. Operator systemu KD potwierdza tożsamość osoby przykładającej kartę do czytnika dzięki obrazom z kamer i zdjęciom przechowywanym w rejestrze. Z jednym czytnikiem można powiązać maksymalnie pięć kamer. Operator może sprawdzić, czy za pracownikiem, którego tożsamość jest weryfikowana, nie stoi kolejna osoba i czy do chronionego pomieszczenia nie dostał się ktoś niepowołany