Rozwój nowych technologii powoduje, że świat idzie do przodu, w wielu dziedzinach ułatwiając nam życie.

Rozwój nowych technologii powoduje, że świat idzie do przodu, w wielu dziedzinach ułatwiając nam życie.

Ciemną stroną postępu informatycznego jest to, że wzrasta niebezpieczeństwo dostania się naszych danych w niepowołane ręce. Na równi z nowymi technologiami muszą więc rozwijać się systemy zapewniające bezpieczeństwo informacji: naszych danych osobowych, numerów kont, danych poufnych i zastrzeżonych. Świadome tego uczelnie stawiają na rozwój technik takich jak biometria, które zyskują coraz większe znaczenie w administracji, służbach porządkowych i biznesie.

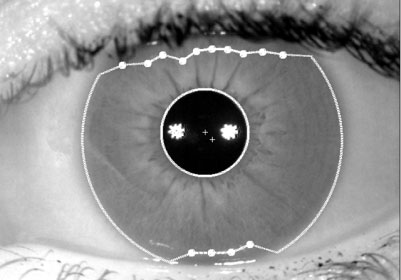

Osoby odpowiedzialne za bezpieczeństwo w instytucjach i firmach stoją przed wyzwaniem przygotowania na wypadek ataków cybernetycznych, wycieku danych czy łamania haseł. Dlatego w bezpieczeństwie informacyjnym popularność zdobywają techniki biometryczne: zabezpieczania danych za pomocą odcisków palców, rozpoznawania tęczówki czy podpisu odręcznego. Bezpieczne stosowanie biometrii wymaga jednak odpowiedniej wiedzy i przygotowania. Nie ma w Polsce zbyt wiele ośrodków, które uczą jak bezpiecznie korzystać z technik biometrycznych. Instytut Automatyki i Informatyki Stosowanej Politechniki Warszawskiej, który dysponuje nowoczesnym laboratorium biometrii, uruchamia drugą edycję studiów podyplomowych łączących zagadnienia bezpieczeństwa informacji z technikami biometrycznymi. Są to najprawdopodobniej jedyne studia w kraju, które łączą kluczowe zagadnienia bezpieczeństwa systemów, ich zarządzania, testowania i oceny bezpieczeństwa z tematyką biometrii.

– Metody rozpoznawania linii papilarnych, twarzy, tęczówki, zagadnienia bezpieczeństwa biometrii takie jak testowanie żywotności czy bezpieczeństwo wzorców biometrycznych – to tylko niektóre z tematów dotyczących biometrii, które są w programie studiów – mówi dr inż. Adam Czajka, kierownik studiów podyplomowych. – Oprócz biometrii oraz zagadnień dotyczących bezpieczeństwa informacji, poruszamy związane z nimi aspekty prawne i etyczne. Dzięki temu osoby kończące te studia wychodzą z kompleksową wiedzą na temat systemów bezpieczeństwa informacyjnego. Co najważniejsze, nie jest to tylko wiedza teoretyczna.

Zajęcia prowadzi wysoko wyspecjalizowana w temacie bezpieczeństwa kadra naukowa oraz eksperci działający w środowisku komercyjnym. Dzięki temu studenci zdobywają rzetelną wiedzę z odniesieniem do środowiska przemysłu i biznesu.

Dr Grzegorz Kostrzewa-Zorbas, jeden z wykładowców studiów, znany ekspert bezpieczeństwa narodowego, zwraca uwagę na konieczność poznawania nowoczesnych technik łamania systemów bezpieczeństwa, strategii i taktyk działania atakujących. –Wchodzimy do nowej gry – mówi dr Kostrzewa-Zorbas – Przestrzeń informacyjna jest tu ważniejsza od fizycznej, jest rozstrzygającym środowiskiem strategicznym. Kto traci nad nim kontrolę, traci wszystko inne.

Dlatego praktyczne zajęcia są ważnym elementem studiów podyplomowych w Instytucie Automatyki i Informatyki Stosowanej PW. Studenci m.in. samodzielnie zaprojektują wybrane elementy systemu biometrycznego, poznają tajniki kryptologii, zastosują zdobytą wiedzę i umiejętności z cyberterroryzmu w grze strategicznej, będą projektować plan operacji związanej z bezpieczeństwem systemów informacyjnych czy też poznają praktyczne mechanizmy wykrywania włamań w ramach zajęć z testowania bezpieczeństwa systemów.

– Do 30 września prowadzimy rekrutację. Program studiów jest tak opracowany, aby osoby, które mają profesjonalny kontakt z branżą IT, ale nie mają formalnego wykształcenia w tym kierunku, w pełni z nich skorzystały – mówi dr inż. Adam Czajka.

Edukacja związana z bezpieczeństwem informacyjnym wydaje się być edukacją przyszłości. Zapotrzebowanie na ekspertów bezpieczeństwa systemów informacyjnych nie będzie malało. Wręcz przeciwnie – coraz więcej firm i instytucji widzi potrzebę coraz lepszego zabezpieczania danych i kontroli systemów informacyjnych.

Więcej szczegółowych informacji na temat programu, studiów, osób prowadzących i warunków przyjęcia na stronie: www.bezpieczenstwobiometria.org.pl.

***

Dr Grzegorz Kostrzewa-Zorbas – doktor studiów strategicznych John Hopkins University. Ukończył studia z bezpieczeństwa narodowego na Georgetown University w USA. Powołany do Komisji Strategicznego Przeglądu Bezpieczeństwa Narodowego przy Prezydencie RP. Wykładowca uniwersytetów w Polsce i za granicą.

Jakie zagrożenia w sferze bezpieczeństwa informacyjnego niesie rozwój technologii?

Dr G. Kostrzewa-Zorbas: Rozwój technologii jest mnożnikiem możliwości ludzi – w tym ludzi o złych zamiarach – ale nawet nie to staje się dziś najważniejsze. Już nie jest tylko tak, że postęp technologiczny zaostrza walkę dobra ze złem, pozwala atakującym wykładniczo zwiększać liczbę, tempo i energię ataków. Już nie tylko wchodzimy na wyższe poziomy starej gry. Wchodzimy do nowej gry. Przestrzeń informacyjna jest tu ważniejsza od fizycznej, jest rozstrzygającym środowiskiem strategicznym. Kto traci nad nim kontrolę, traci wszystko inne. Sun Zi – strateg czytany najczęściej przez elity dzisiejszego świata – zalecał ponad wszystko opanować umysł przeciwnika. Rozwój technologii informacyjnej to właśnie czyni możliwym, nawet łatwym.

Co należy robić, aby przeciwdziałać tym zagrożeniom?

G. Kostrzewa-Zorbas: Obrona powinna wyprzedzać atak, nie dać się zaskoczyć, czasem kontratakować. Nie może być statycznym stanem, a dynamicznym procesem – jak życie. Trzeba z góry poznawać metody atakujących, ich strategię i taktykę. Uczyć się z szybko rosnących zasobów praktyki i teorii światowej. Studiować podstawy kryptologii, cyberterroryzmu i antycyberterroryzmu, cyberwojny. Ekonomiczne, polityczne, kulturowe i kryminalne źródła zagrożeń. Niemniej ważne: wyszukiwać własne słabości, nawet wbrew dumie, że nasz system informacyjny osiągnął perfekcję. Więc chwilami trzeba grać rolę bezlitosnego wroga własnych dokonań. To wszystko też zalecał Sun Zi, z wypróbowaną skutecznością.

Kontakt do organizatora studiów:

dr inż. Adam Czajka

Instytut Automatyki i Informatyki Stosowanej

Wydział Elektroniki i Technik Informacyjnych

Politechnika Warszawska

tel.: +48 660 470 925

email: A.Czajka@BezpieczenstwoBiometria.org.pl

Kontakt prasowy:

Anna Niedziela-Strobel

tel. 603-79-98-79

e-mail: a.strobel@ans-pr.com.pl