„Premier Słowenii Miro Cerar zapowiedział we wtorek, że jego kraj postawi tymczasowe ogrodzenie z drutu żyletkowego na granicy z Chorwacją (...)” (wiadomości.wp.pl, 10.11.2015), „Płot to za mało? Węgry stawiają zasieki (…)” (dziennik.pl, 25.09.2015). Takie informacje wywołują w każdym z nas niepokój. Zastanawiamy się nad naszym bezpieczeństwem i sposobem jego zapewnienia. O nieuprawnionym wtargnięciu na teren chroniony może informować nas napłotowy, bezprzewodowy system ochrony obwodowej Varya Perimeter.

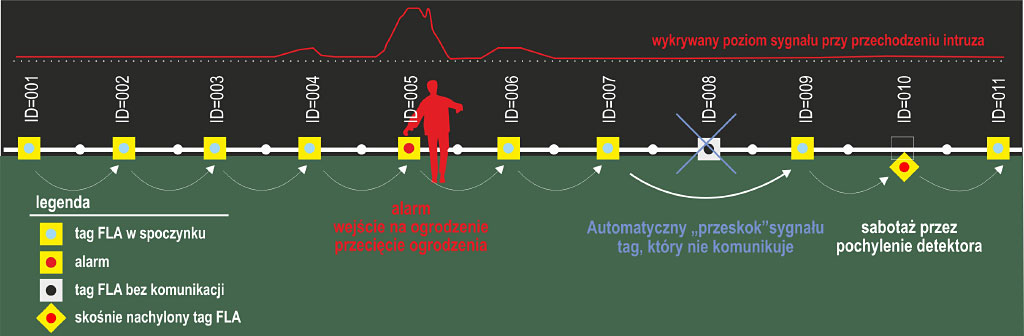

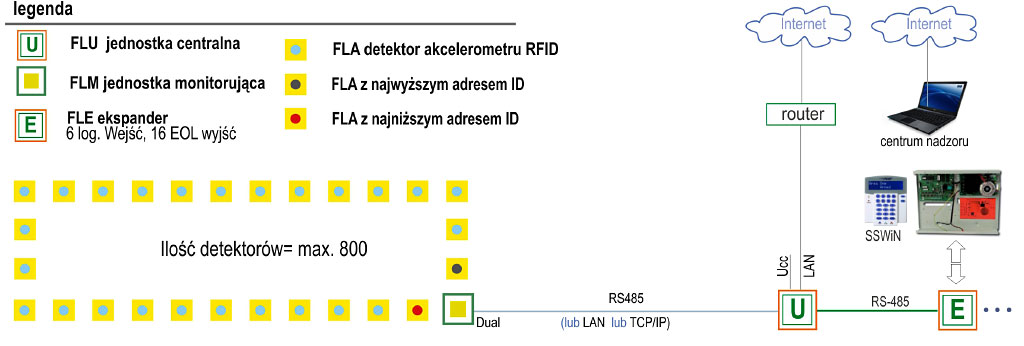

Innowacyjny system Varya Perimeter jest jedynym na świecie bezprzewodowym systemem ochrony perymetrycznej wykorzystującym RFID. Detektory napłotowe wyposażone w trzyosiowy akcelerometr i żyroskop rejestrują każdy ruch w obrębie ogrodzenia, a dzięki rozwiązaniom bazującym na logice rozmytej system charakteryzuje się bardzo wysoką odpornością na różnego rodzaju fałszywe alarmy. Potrafi wykryć wszelkie próby demontażu detektorów i naruszenia ogrodzenia i reaguje nawet na minimalne ugięcie się siatki. Varya Perimeter może współpracować z wszelkimi rodzajami elektronicznych systemów antywłamaniowych (SSWiN). Umożliwia pełną kontrolę nad kamerami obrotowymi oraz błyskawiczne i automatyczne nakierowanie ich na miejsce naruszenia ogrodzenia. Bardzo dobrze sprawdza się w miejscach, gdzie nie jest możliwe wykonanie infrastruktury teletechnicznej – często w obiektach już istniejących, gdzie układanie kabli pod powierzchnią ziemi nie jest możliwe. Detektory FLA nie wymagają okablowania, a komunikują się pomiędzy sobą na zasadzie wzajemnego przekazywania danych. Oznacza to, iż informacje o alarmie, sile wiatru, próbie uszkodzenia ogrodzenia oraz jego stanie technicznym są przekazywane od jednego do drugiego detektora, aż do momentu dotarcia do jednostki centralnej FLU. W ciągu sekundy informacje są transmitowane na trasie składającej się z 300 detektorów FLA, a odświeżanie danych odbywa się co trzy sekundy. Jeżeli konkretny detektor FLA nie będzie w stanie odebrać czy też wysłać danych nastąpi przeskok (tzw. jumping), jego rolę przejmą sąsiadujące detektory. Ten proces jest całkowicie automatyczny i nie ma wpływu na funkcjonowanie systemu. Jednostka centralna FLU zostaje powiadomiona o zaistnieniu takiego zdarzenia i inicjowana jest odpowiednia procedura alarmowa systemu sygnalizacji włamania i napadu wraz ze skierowaniem kamer PTZ na odpowiedni obszar.

Rys. 1. Zasada wykrywania intruzów

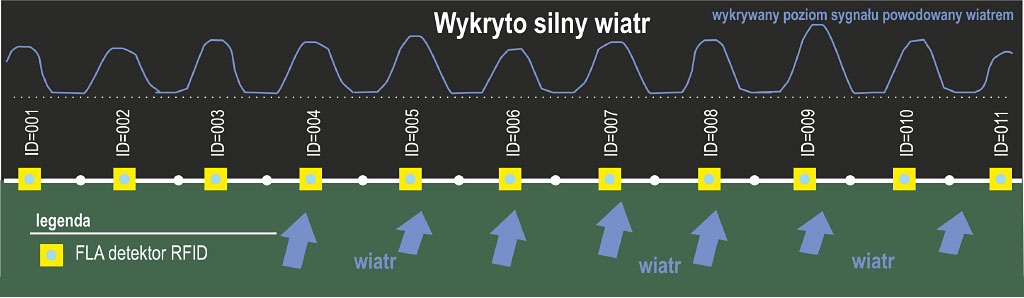

Rys. 2. Zasada wykrywania zakłóceń pogodowych

Dzięki ciągłej analizie danych zbieranych ze wszystkich detektorów RFID system jest w stanie wyeliminować fałszywe alarmy powodowane przez wiatr, deszcz czy burzę. Jest to możliwe, gdyż tego typu zdarzenia są wykrywane równocześnie przez wiele detektorów.

Ogromną zaletą systemu jest możliwość montowania go na różnych ogrodzeniach – np. oczkowej siatce ogrodzeniowej, siatce panelowej, ogrodzeniu wykonanym z prętów stalowych, drewnianym płocie, ogrodzeniu z blachy falistej. Na ogrodzeniu montowane są detektory FLA, zaś jednostka monitorująca FLM komunikuje się z detektorami krańcowymi o najwyższym i najniższym adresie ID. Jednostka FLM jest połączona z jednostką centralną FLU za pomocą magistrali RS485 lub sieci LAN z wykorzystaniem protokołu TCP/IP. Jednostka centralna FLU i rozszerzenia FLE mają wejścia logiczne oraz podwójne wyjścia logiczne EOL umożliwiające połączenie ich z każdą typową centralą SSWiN. Centrala alarmowa wysyła do akcelerometrów informacje o tym, które obszary mają być strzeżone, zaś w drugą stronę wysyłane są informacje o stanach alarmowych. Cały system jest konfigurowany za pomocą oprogramowania dostarczanego wraz ze sprzętem i obsługiwanego z poziomu przeglądarki internetowej. Komputer serwisowy może być podłączony lokalnie do jednostki centralnej. System można też obsługiwać zdalnie – przez sieć LAN lub Internet.

Rys. 3. Architektura systemu

Skuteczne zabezpieczenie bram i furtek stanowi często piętę achillesową niejednego systemu ochrony obwodowej z kablami światłowodowymi lub sensorycznymi. Zabezpieczenie furtek często polega na zastosowaniu kontaktronów, które muszą stanowić odrębny system – najczęściej jest on częścią osobnego systemu sygnalizacji włamania i napadu. Firma Ronyo Technologies opracowała detektor bramowy FLG, który stanowi integralną część całego systemu ochrony obwodowej Varya Perimeter. Detektor bramowy FLG składa się z dwóch części: magnesu i detektora wyposażonego w akcelerometr trzyosiowy, żyroskop oraz dodatkowo w czujnik Halla. Obie części detektora FLG są instalowane pionowo na ramie bramy. Detektor FLG wykryje otwarcie bramy przez włamywacza, nawet jeśli sprawca otworzy ją bardzo ostrożnie, bez wywoływania drgań. Detektory FLG są w stanie wykryć próby zarówno mechanicznej, jak i magnetycznej manipulacji (trzeci stopień zabezpieczenia). Maksymalna liczba detektorów przypadająca na jedną jednostkę centralną FLU wynosi 800.

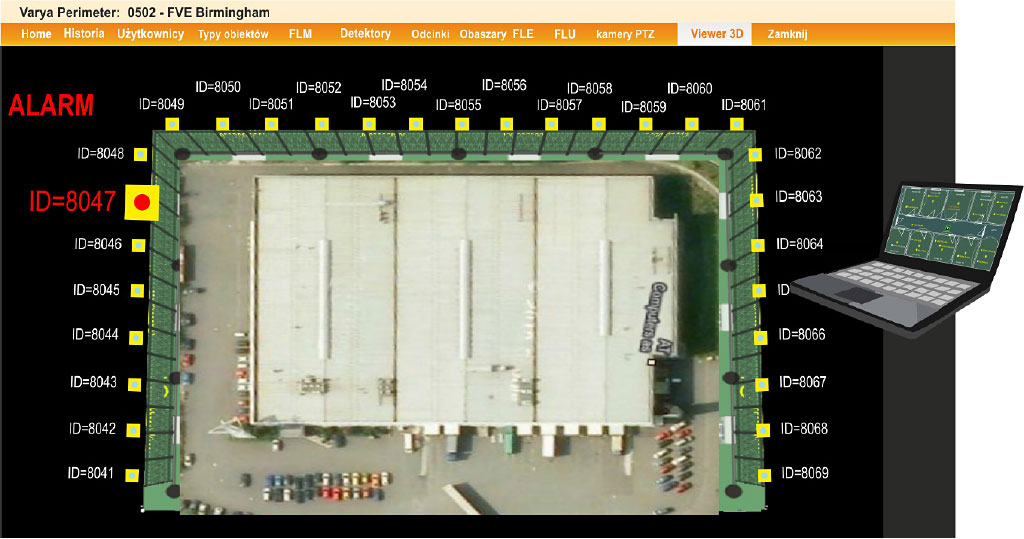

Każdy detektor FLA jest elementem adresowalnym, dzięki czemu możliwe jest precyzyjne określenie strefy naruszenia – z dokładnością do jednego przęsła ogrodzenia. Po integracji z systemem kamer obrotowych oraz programem wizualizacyjnym system staje się praktycznie bezobsługowy. Prosty program do wizualizacji wraz z oprogramowaniem konfiguracyjnym jest bezpłatnie dostarczany przez producenta.

System Varya Perimeter można zintegrować z najnowocześniejszymi systemami do zarządzania budynkami, np. Gemos, VisionBMS.

Rys. 4. Wizualizacja

Metoda stosowana w Varya Perimeter może być wykorzystana również do ochrony samochodów, zbiorników paliw, maszyn, kontenerów itp. W chronionych obiektach umieszczane są detektory FLA, a do jednostki FLU podłącza się kolejne jednostki monitorujące FLM pracujące w trybie ochrony obiektów. Jeśli chroniony obszar jest bardzo rozległy, można podłączyć aż 16 jednostek monitorujących FLM. W przypadku nieautoryzowanej manipulacji przy strzeżonym obiekcie włączy się alarm – analogicznie jak w przypadku ochrony ogrodzenia.

Do głównych zalet systemu należą:

- certyfikat najwyższego poziomu zabezpieczeń (stopień 4.),

- bardzo łatwa i szybka instalacja – bez okablowania,

- możliwość wykorzystania na różnego rodzaju ogrodzeniach,

- automatyczna kontrola stanu technicznego ogrodzenia,

- bezpośrednie sterowanie kamerami obrotowymi,

- łatwe przenoszenie i łatwa rozbudowa systemu,

- informowanie o próbach sabotażu, nawet kiedy system nie jest uzbrojony,

- dłuższa żywotność niż w przypadku systemów kablowych,

- opatentowany system autotestu detektorów FLA i FLG,

- dodatkowa ochrona obiektów chronionych innymi metodami.

Projektując system, producent zakładał, że odbiorcami końcowymi będą głównie klienci zajmujący się ochroną obiektów przemysłowych, jednak po kilku latach okazało się, że wzbudza on coraz większe zainteresowanie klientów indywidualnych. Od kilku lat w nowo powstających obiektach użyteczności publicznej (sądy, lotniska) i w obiektach strategicznych (elektrownie, obiekty wojskowe, ujęcia wody pitnej) prawie zawsze uwzględnione są systemy ochrony obwodowej jako konieczny element zabezpieczenia.

W obliczu istniejących zagrożeń systemy ochrony obwodowej chronią i mają wpływ na poczucie bezpieczeństwa.

Paweł Piasecki

RCS Engineering